Вариантов взлома Wi-Fi много, а вот рабочих куда меньше, особенно с современными способами защиты. Но даже так остаются лазейки. В статье рассмотрены распространённые инструменты и методы взлома, которые дадут понять, сколь важно озаботиться защитой беспроводного соединения.

Основные способы взлома

- Брутфорс пароля — классический метод, который предполагает перебор всевозможных комбинаций с использованием специальных программ.

- Взлом WPS (Wi-Fi Protected Setup) по вероятным пинам. Роутеров с включённым WPS становится всё меньше, но ещё встречаются. Это вариант с подбором пароля из 8 цифр, а в некоторых случаях и быстрый взлом стандартных заводских PIN-кодов, которые уже есть в базах приложений.

- Беспроводные адаптеры с поддержкой современных протоколов. Подойдёт адаптер Alfa со внешними антеннами. Список актуальных беспроводных адаптеров можно посмотреть здесь.

- Базы паролей для взлома пароля Wi-Fi в общественных местах. Есть смысл использовать только в крупных городах.

- Фишинг — старый-добрый метод вывода у пользователя своей страницы, в которую жертва сама вписывает данные для входа. Это можно реализовать самостоятельно либо с помощью приложения для взлома Wi-Fi Wifiphisher.

- Взлом роутера. Сработает, если вы можете подключиться к Wi-Fi по проводу или знаете внешний IP-адрес. В этом случае можно попытаться подобрать логин и пароль к роутеру. Часто они остаются заводскими по типу admin/admin. Пароль же от Wi-Fi будет лежать в настройках.

Kali Linux и взлом Wi-Fi

Kali по-прежнему остаётся лучшим дистрибутивом для реализации хакерских атак. Он вмещает более 300 предустановленных утилит, необходимых для тестирования безопасности. Не секрет, что в разных утилитах некоторые функции дублируются: в этом случае выбирайте то, с чем удобнее работать. Также вы всегда можете устанавливать дополнительные бесплатные программы для взлома Wi-Fi.

Основные способы взлома

- Брутфорс пароля — классический метод, который предполагает перебор всевозможных комбинаций с использованием специальных программ.

- Взлом WPS (Wi-Fi Protected Setup) по вероятным пинам. Роутеров с включённым WPS становится всё меньше, но ещё встречаются. Это вариант с подбором пароля из 8 цифр, а в некоторых случаях и быстрый взлом стандартных заводских PIN-кодов, которые уже есть в базах приложений.

- Беспроводные адаптеры с поддержкой современных протоколов. Подойдёт адаптер Alfa со внешними антеннами. Список актуальных беспроводных адаптеров можно посмотреть здесь.

- Базы паролей для взлома пароля Wi-Fi в общественных местах. Есть смысл использовать только в крупных городах.

- Фишинг — старый-добрый метод вывода у пользователя своей страницы, в которую жертва сама вписывает данные для входа. Это можно реализовать самостоятельно либо с помощью приложения для взлома Wi-Fi Wifiphisher.

- Взлом роутера. Сработает, если вы можете подключиться к Wi-Fi по проводу или знаете внешний IP-адрес. В этом случае можно попытаться подобрать логин и пароль к роутеру. Часто они остаются заводскими по типу admin/admin. Пароль же от Wi-Fi будет лежать в настройках.

Kali Linux и взлом Wi-Fi

Kali по-прежнему остаётся лучшим дистрибутивом для реализации хакерских атак. Он вмещает более 300 предустановленных утилит, необходимых для тестирования безопасности. Не секрет, что в разных утилитах некоторые функции дублируются: в этом случае выбирайте то, с чем удобнее работать. Также вы всегда можете устанавливать дополнительные бесплатные программы для взлома Wi-Fi.

Команда Tproger решила протестировать данный инструмент на собственной Wi-Fi сети.

Важно Убедитесь, что Kali Linux подключён к беспроводной сети.

Установите скрипт следующей командой:

git clone https://github.com/v1s1t0r1sh3r3/airgeddonВ ряде атак на беспроводные сети нам потребуются словари. Можно воспользоваться и тем, который есть в Kali Linux, усовершенствовав его под наши нужды. Для этого выполним несколько команд:

cp /usr/share/wordlists/rockyou.txt.gz ~/

gunzip ~/rockyou.txt.gz

cat ~/rockyou.txt | sort | uniq | pw-inspector -m 8 -M 63 > ~/newrockyou.txt

rm ~/rockyou.txtТеперь переходим в папку со скриптом:

cd airgeddon/Запускаем Airgeddon:

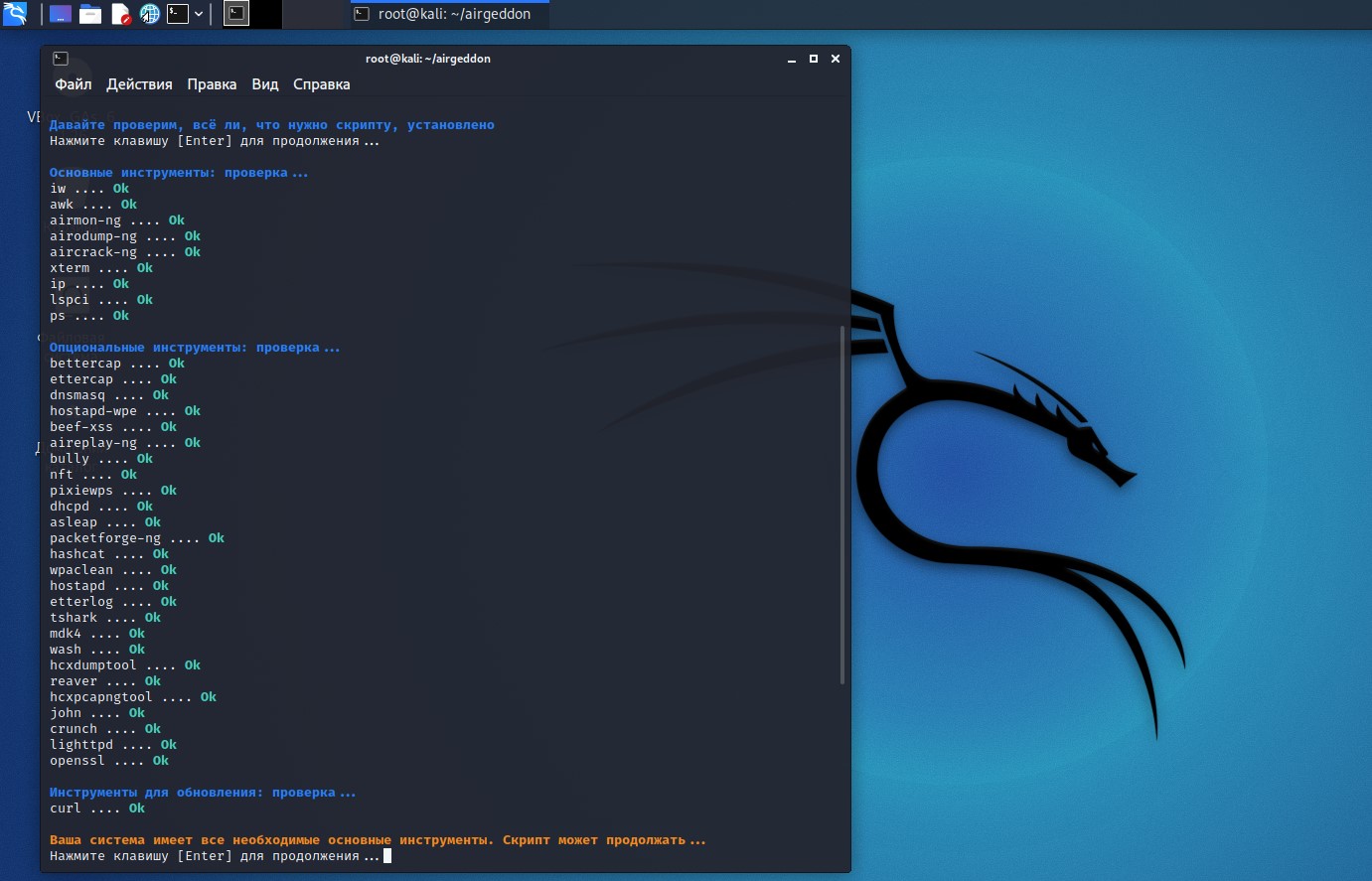

bash airgeddon.shУстановите все недостающие зависимости. Если вы всё сделали верно, перед вами появится окно со следующими статусами:

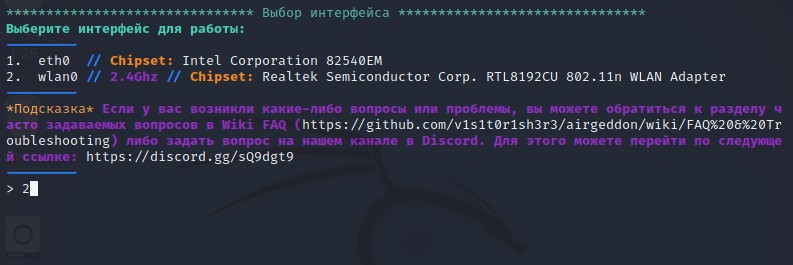

Далее выберите беспроводной интерфейс. По умолчанию это wlan0:

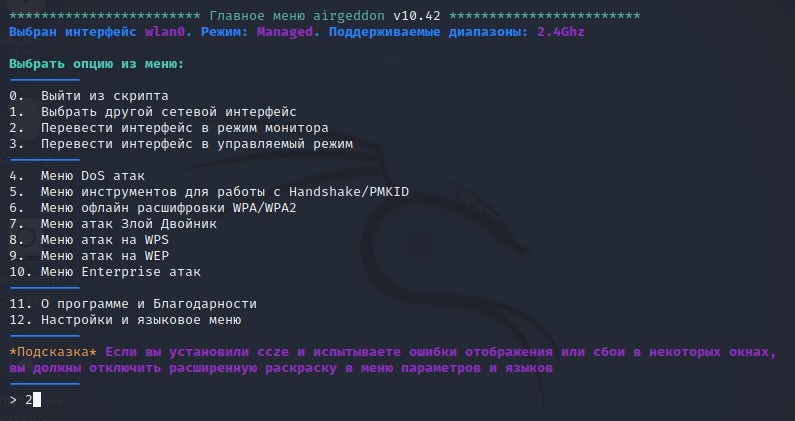

Теперь пункт «2. Перевести интерфейс в режим монитора»:

Попробуем произвести наш первый взлом Wi-Fi.

Внимание! Автор статьи испытывал программу на своей беспроводной сети. Помните, что данный материал предназначен для ознакомления с распространёнными способами взлома и своевременного устранения уязвимостей.

Автоматизированные атаки на WPS

Ранее мы писали, что роутеры с включённым WPS ещё встречаются. Для взлома нужно перебрать различные комбинации, состоящие из восьми цифр. Поэтому следует начать с проверки сетей.

Выбираем пункт «8. Меню атак на WPS». Airgeddon предлагает четыре вида атак на WPS:

- Взлом по известному PIN

- Pixie Dust

- Полный перебор PIN

- Атака по базе данных известных PIN

Выбрать можно любой из вариантов. Первым рекомендуется использовать Pixie Dust Attack. Принцип атаки основан на том, что ряд точек доступа используют низкую или несуществующую энтропию. Для получения PIN этим способом потребуется от нескольких миллисекунд до минут, но только в том случае, если цель уязвима.

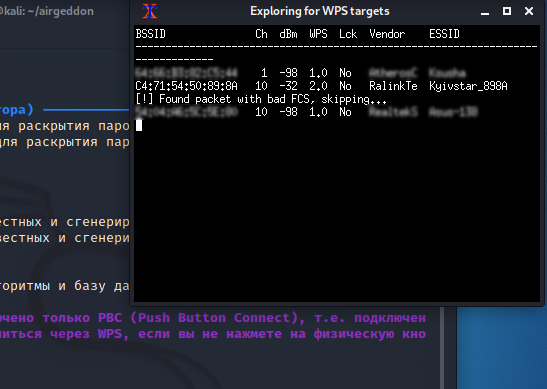

Давайте проверим на уязвимость нашу сеть. Выбираем пункт «4. Поиск целей»:

Из данного скрина можно сделать вывод, что все найденные роутеры с включёнными WPS: эти сети уязвимы к хакерским атакам, в том числе и наша.

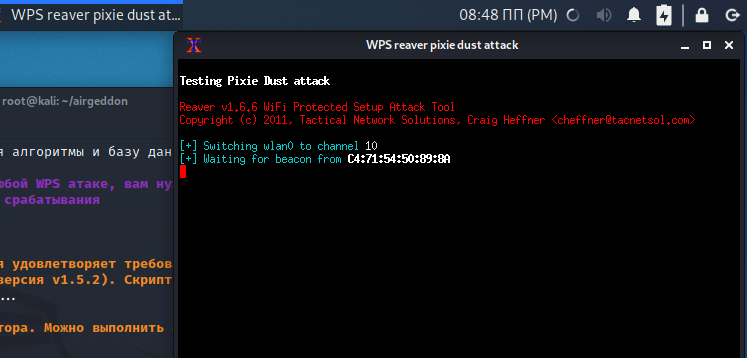

Выбираем нашу сеть и пункт «8. Атака Pixie Dust» (если просит снова перевести интерфейс в режим монитора, делаем это, выбирая пункт 2). Установите таймаут в 300 или более секунд, выберите папку, в которой будет сохранён текстовый документ с паролем, и запустите скрипт.

Процесс взлома выглядит так:

Будем откровенны, данный способ не взломал нашу беспроводную сеть, однако подсказал, что следует обезопасить себя от подобных вмешательств и отключить WPS.

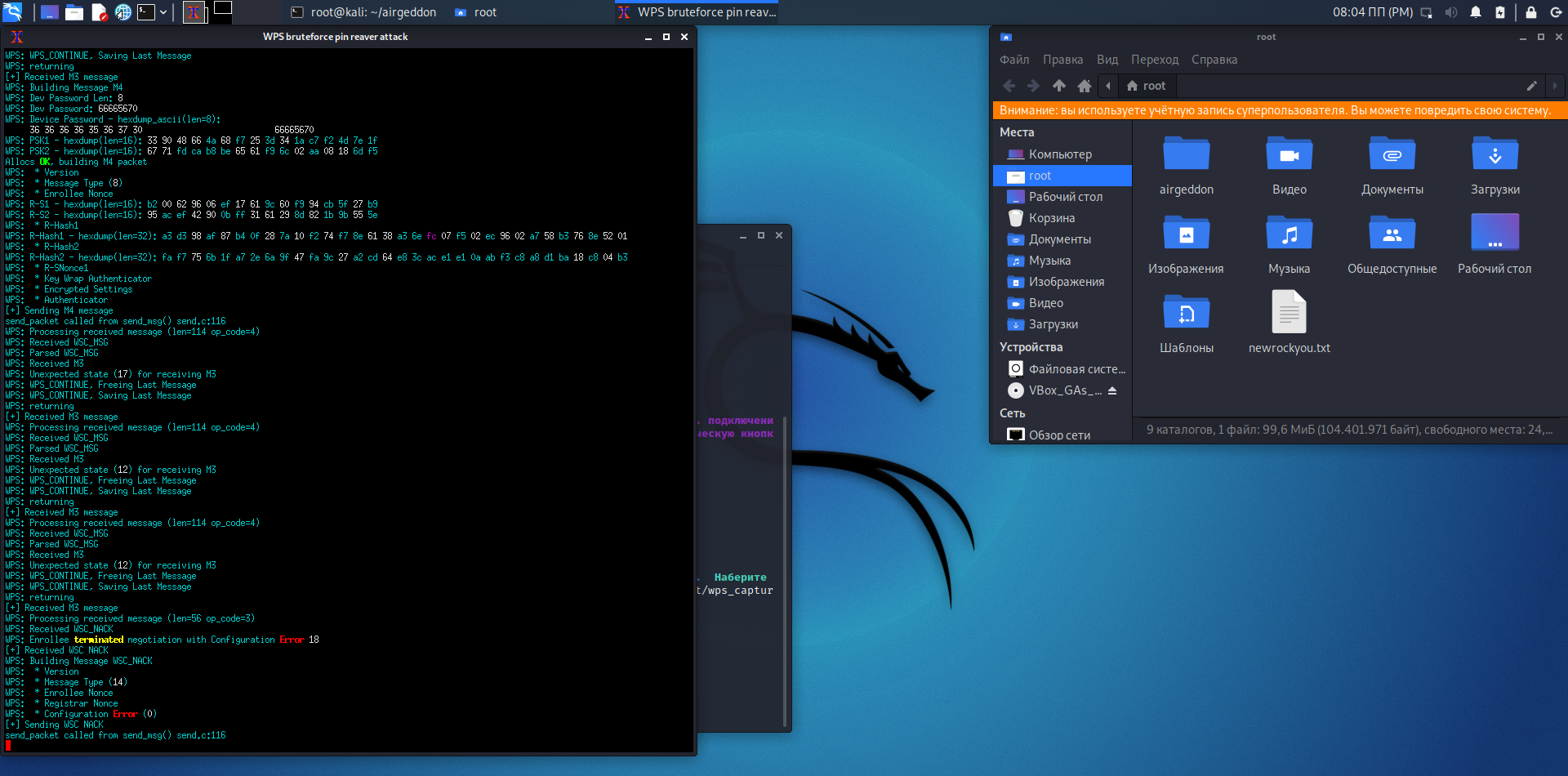

Если атака Pixie Dust не удалась, следующий рекомендуемый способ — атака на основе базы данных известных пинов. Если и там нас ждёт неудача, воспользоваться полным перебором. Последний способ может занять часы а то и дни.

Сама же брутфорс-атака выглядит следующим образом:

Итак, мы подробно рассмотрели на примере Airgeddon, как можно взломать WiFi. Теперь же вскользь пробежимся по более сложным инструментам, которые используют хакеры.

Fern Wi-Fi Wireless Cracker

Fern Wi-Fi Wireless Cracker — бесплатная программа не столько для взлома Wi-Fi, сколько для аудита беспроводных сетей. Утилита написана на языке программирования Python, а GUI создан с помощью кроссплатформенного фреймворка QT.

Функционал Fern Wi-Fi Wireless Cracker включает в себя:

- перехват трафика и cookie-файлов;

- взлом паролей Wi-Fi;

- вычисление MAC-адреса и расположения устройства;

- атаки на беспроводные сети WEP и WAP с использованием словаря;

- расшифровку протоколов маршрутизатора.

Для работы необходимо подключиться к беспроводной сети и выбрать способ взлома.

WepDecrypt

Бесплатное приложение для взлома сетей, защищённых протоколом WEP. Само приложение написано на языке программирования C. В нём предусмотрено несколько способов взлома ключей, начиная перебором вариантов по готовому словарю и заканчивая сложными аналитическими алгоритмами.

Перед началом работы убедитесь, что установлены все необходимые системные библиотеки.

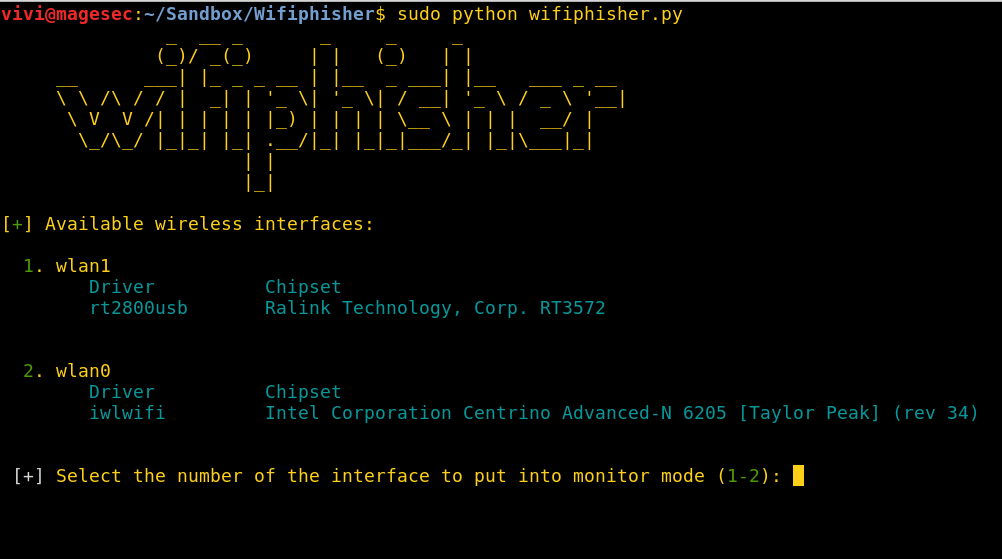

Wifiphisher

Как мы уже говорили, эта программа создаёт фальшивую точку доступа и предоставляет её пользователю вместо оригинальной. Далее приложение просит пользователя авторизоваться, а введённые им данные передаёт злоумышленнику.

Чтобы Wifiphisher работал нормально, потребуется Kali Linux и два беспроводных адаптера. Хотя сейчас можно найти Wifiphisher и для взлома Wi-Fi на Windows.

Преимущества:

- уникальные технологии взлома;

- работа с сайтами;

- возможность выбрать шаблон;

- скорость работы.

Infernal Twin

Как и Wifiphisher, Infernal Twin создаёт фальшивую точку доступаWi-Fi. Принцип тот же: пользователь подключается к фейковой сети и вписывает в поля свои реальные данные.

Программа используется для кражи паролей, фишинга, перехвата трафика, etc.

Взлом Wi-Fi на Windows

Не самая популярная операционная система для взлома, но всё же некоторые хорошие программы есть и под Винду.

Aircrack-ng

Программа предоставляет следующие возможности:

- перехват пакетов в беспроводной сети;

- их анализ;

- расшифровка.

Подходит для подключения к WiFi с защитой в виде WEP или WPA шифрования. По сути это не одна программа, а пакет утилит для мониторинга беспроводных сетей.

CommView for WiFi

Принцип примерно такой же. Приложение мониторит и анализирует сетевые пакеты, которые передаются в сетях стандартов 802.11 a/b/g/n/ac/ax. После захвата пакетов CommView for WiFi отображает список точек доступа, узлов, уровни сигнала и другую полезную информацию.

В CommView for WiFi входит и модуль VoIP, который работает с голосовыми сообщениями SIP и H.323. Наблюдение за звонками VoIP позволяет обнаружить и своевременно устранить возможные проблемы связи на сетевом и протокольном уровнях.